IT Sicherheit

| |

|

|

Das Thema Datenschutz/Datensicherheit hat nun durch Ereignisse wie dem Auftauchen von Verschlüsselungstrojanern, den Diebstahl von Zugangsdaten aus sozialen Netzwerken sowie dem im vergangenen Jahr stattgefundenen APT-Angriff auf das Bundestagsnetzwerk über die Medien die Öffentlichkeit erreicht.

Eine Sensibilisierung insbesondere der gewerblichen IT-Anwender gegenüber diesem Thema haben diese Vorgänge aber noch nicht bewirkt.

Für viele ist es schwer vorstellbar, dass man selbst auch mal betroffen sein könnte, dies begegnet mir bei Kundengespächen immer wieder.

Dessen ungeachtet gilt insbesondere für gewerbliche IT-Anwender eine juristische Verpflichtung, ein Mindestmaß an Schutzmaßnahmen vorzuhalten.

Dies trifft gerade dann zu, wenn personenbezogene Daten erhoben und verarbeitet werden.

Dann steht auch die Gefahr der persönlichen Haftung des Geschäftsführers/Inhabers des Unternehmens im Raum.

|

|

Was sind personenbezogene Daten? " Als personenbezogene Daten gelten sämtliche Informationen, die eine natürliche Person betreffen, unabhängig davon, ob diese im Zusammenhang mit ihrem privaten, beruflichen oder öffentlichen Leben stehen. Dabei kann es sich um alles Mögliche handeln, von einem Namen, einer Fotografie, einer E-Mail-Adresse, Bankdaten, Posts in sozialen Netzwerken, medizinischen Informationen bis zur IP-Adresse des Computers." aus der Erklärung der Europäischen Kommission im Zuge der Verabschiedung der neuen Datenschutzgrundverordnung (EU-DSGVO) im Jahre 2016 |

Datenschutz, Datensicherheit, IT Sicherheit

Datenschutz:

Datenschutz soll den Einzelnen davor schützen, dass er durch den Umgang mit seinen personenbezogenen Daten

in seinem Persönlichkeitsrecht beeinträchtigt wird. Mit Datenschutz wird daher der Schutz personenbezogener Daten vor etwaigem Missbrauch durch Dritte bezeichnet (nicht zu verwechseln mit Datensicherheit). Datensicherheit:

Mit Datensicherheit wird der Schutz von Daten hinsichtlich gegebener Anforderungen an deren Vertraulichkeit,

Verfügbarkeit und Integrität bezeichnet. Ein moderner Begriff dafür ist "Informationssicherheit". IT Sicherheit:

IT Sicherheit bezeichnet einen Zustand, in dem die Risiken, die beim Einsatz von Informationstechnik aufgrund

von Bedrohungen und Schwachstellen vorhanden sind, durch angemessene Maßnahmen auf ein tragbares Maß reduziert sind. IT Sicherheit ist also der Zustand, in dem Vertraulichkeit, Integrität und Verfügbarkeit von Informationen und Informationstechnik durch angemessene Maßnahmen geschützt sind. Definitionen des Bundesministeriums für Sicherheit in der Informationstechnik (BSI) |

Die folgende Übersicht über rechtliche Bezüge zur IT Sicherheit ist informativ und wurde aus Medienveröffentlichungen zusammengestellt. Sie erhebt keinen Anspruch auf Vollständigkeit.

Bei konkreten Anfragen zu diesem Thema nutzen Sie bitte Ihre juristische Rechtberatung.

|

DSGVO beschlossen 2016 - Einführungsphase in den Unternehmen bis Mitte 2018 bei Verstoß strafbewehrt bis zu 2% des jährlichen Umsatzes des Unternehmens |

| Regelungen zum Datenaustausch zwischen der EU und den USA Safe-Harbor-Prinzipien (Regelung wurde am 06.10.2015 vom EuGH aufgehoben)EU-US Privacy Shield (aktueller Stand ist eine Absichtserklärung) EU-Standardvertragsklauseln |

| Bundesdatenschutzgesetz (BDSG) Sicherung der Infrastruktur zum Schutz von gespeicherten personenbezogenen Daten,gilt nur bei Vertragsverhältnis nach deutschem Recht. Paragraf 4 Zulässigkeit der Datenverarbeitung und Datennutzung Paragraf 5 Datengeheimnis Paragraf 9 Technische und organisatorische Maßnahmen Paragraf 36 Bestellung eines Datenschutzbeauftragten |

|

|

|

|

| GmbH Gesetz (GmbHG) Paragraf 43 "Die Geschäftsführer haben in den Angelegenheiten der Gesellschaft die Sorgfalt desordentlichen Geschäftsmannes anzuwenden" |

|

Unternehmen |

|

|

| Telekommunikationsgesetz (TKG) |

Die Götze + Reichstein Bürosysteme GmbH als Lösungsanbieter sieht ihre Aufgabe darin, in Zusammenarbeit mit den Kunden und Interessenten die Datensicherheit in Ihrem Unternehmen zu erhöhen.

Von der Beratung über die Einrichtung einer Sicherheitslösung stehen wir unseren Kunden gerne zur Seite.

Wenden Sie sich bitte bei Interesse wie folgt an:

Götze + Reichstein Bürosysteme GmbH

Sachsen - Anhalt

06116 Halle/Saale

Delitzscher Straße 121

Tel: 03 45 - 5 64 03 - 0

Fax: 03 45 - 5 64 03 - 50

Sachsen - Anhalt

06116 Halle/Saale

Delitzscher Straße 121

Tel: 03 45 - 5 64 03 - 0

Fax: 03 45 - 5 64 03 - 50

E-Mail: Systemtechnik@GR-Buerosysteme.de

Meinungen zur Seite und Rückfragen an: |

|

Dipl. Ing. (FH) Jens Dräger Leiter Systemtechnik Götze + Reichstein Bürosysteme GmbH E-Mail: Jens.Draeger@GR-Buerosysteme.de |

| Home | ||

|

♦ Sachsen ♦ Sachsen-Anhalt ♦ Thüringen

Magdeburg ♦ Dessau-Roßlau ♦ Halle/Saale ♦ Leipzig ♦ Saalekreis ♦ Burgenlandkreis ♦ Jerichower Land

Landkreis Börde ♦ Harz ♦ Salzlandkreis ♦ Anhalt-Bitterfeld ♦ Wittenberg ♦ Mansfeld-Südharz

Weißenfels ♦ Merseburg-Querfurt ♦ Saalkreis ♦ Sangerhausen ♦ Mansfelder Land ♦ Köthen ♦ Zerbst

Bernburg ♦ Schönebeck ♦ Aschersleben-Staßfurt ♦ Quedlinburg ♦ Wernigerode ♦ Halberstadt ♦ Ohrekreis

Landsberg ♦ Brehna ♦ Roitzsch ♦ Zörbig ♦ Sandersdorf ♦ Wolfen

Löbejün ♦ Wettin ♦ Könnern ♦ Gröbzig ♦ Lutherstadt Eisleben

Leuna ♦ Bad Dürrenberg ♦ Mücheln

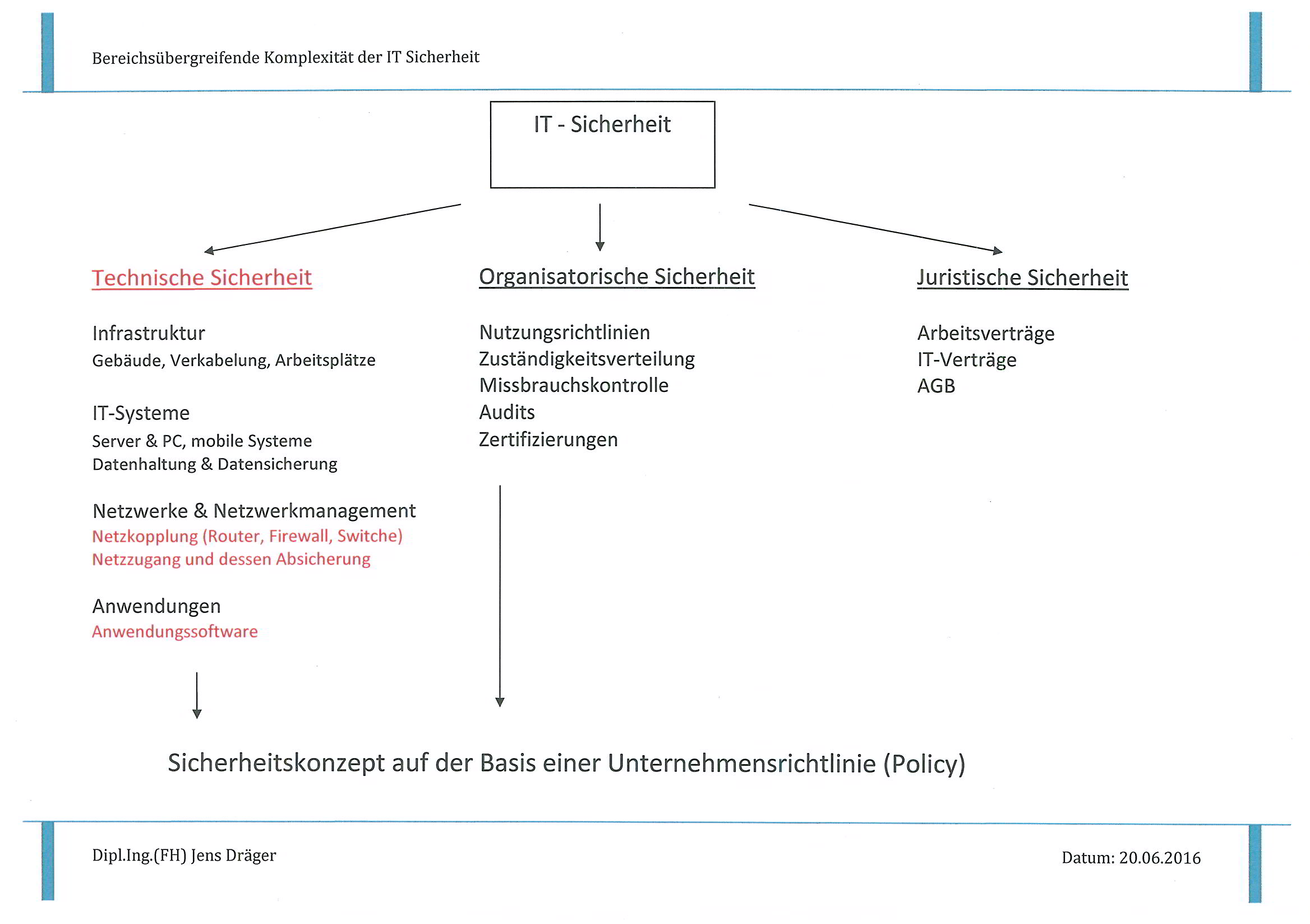

IT Sicherheit ♦ Technische Sicherheit ♦ Infrastruktur ♦ Gebäudesicherheit ♦ Arbeitsplatzsicherheit ♦

Netzanbindung ♦ aktive Netzkomponente ♦ Netzkopplung ♦ Switch ♦ Router ♦ Firewall ♦ Access Point

♦ Datenhaltung ♦ Local Area Network LAN ♦ Wide Area Network WAN ♦ Datensicherung

Absicherung Netzwerkzugang ♦ Patchmanagement ♦ Softwarepatch ♦ ♦ ♦

Organisatorische Sicherheit ♦ Nutzungsrichtlinien ♦ Zuständigkeitsverteilung ♦ Missbrauchskontrolle ♦

Sicherheitsaudits ♦ Zertifizierungen ♦ Juristische Sicherheit ♦ Arbeitsverträge ♦

IT Wartungsverträge ♦ Allgemeine Geschäftsbedingungen ♦ AGB ♦ ♦ ♦ ♦

♦ ♦ ♦ ♦ ♦

♦ ♦ ♦